Ekosistem hosting kembali mendapat sorotan setelah muncul laporan mengenai celah keamanan pada cPanel & WHM yang diidentifikasi sebagai CVE-2026-41940. Isu ini menjadi perhatian serius karena berkaitan dengan authentication bypass cPanel, yaitu kondisi ketika mekanisme login dapat dilewati dalam skenario tertentu. Bagi organisasi yang mengandalkan cPanel & WHM untuk mengelola layanan hosting, email, domain, hingga administrasi server, kerentanan seperti ini bukan sekadar catatan teknis, melainkan risiko operasional yang harus ditangani segera.

cPanel & WHM selama ini menjadi salah satu panel manajemen hosting yang paling luas digunakan, baik oleh penyedia hosting, managed service provider, maupun tim infrastruktur internal perusahaan. Karena posisinya berada di titik kontrol administratif yang sangat penting, setiap celah keamanan pada platform ini berpotensi menghasilkan dampak berantai. Mulai dari akses tidak sah ke akun, manipulasi konfigurasi, gangguan layanan, hingga insiden yang merembet ke pelanggan.

Laporan dari peneliti keamanan dan advisory vendor menunjukkan bahwa kerentanan ini berkaitan dengan alur autentikasi. Dalam konteks keamanan aplikasi, celah semacam ini sangat berbahaya karena bukan hanya menyerang komponen pendukung, tetapi inti dari mekanisme pertahanan pertama, yaitu login. Jika aktor ancaman dapat melewati proses autentikasi, maka perimeter keamanan praktis menjadi jauh lebih lemah.\

Baca juga: n8n vs Zapier: Mana yang Paling Cocok untuk Kebutuhan Otomasi Anda?

Apa Itu CVE-2026-41940?

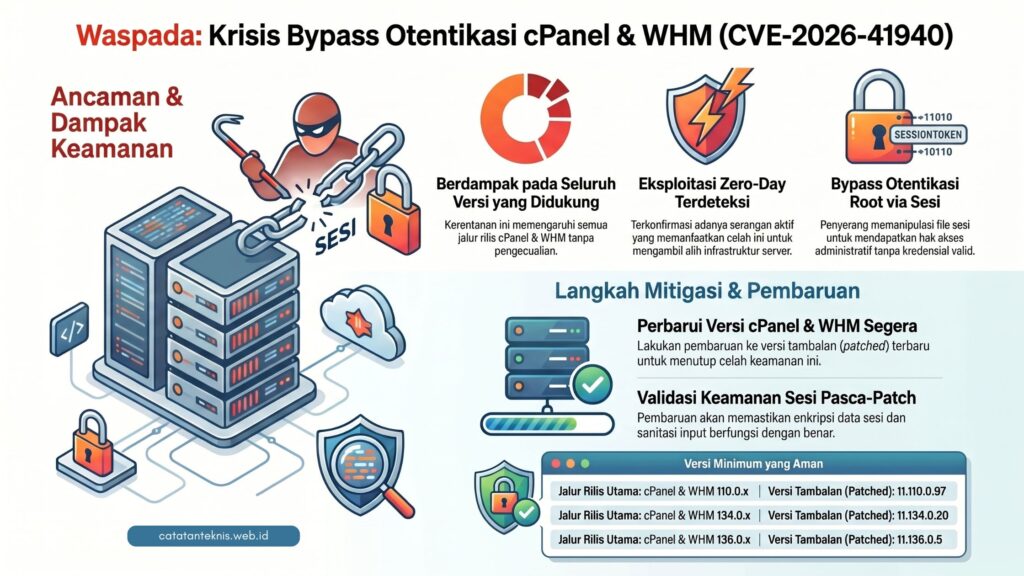

Secara umum, CVE-2026-41940 merujuk pada celah keamanan yang memungkinkan bypass terhadap proses autentikasi pada cPanel & WHM melalui alur login tertentu. Istilah authentication bypass sendiri mengacu pada kondisi ketika sistem gagal memastikan bahwa pengguna benar-benar memiliki hak akses sebelum masuk ke area yang semestinya dilindungi. Bagi pembaca non-teknis, analoginya sederhana. Bayangkan sebuah gedung perkantoran dengan pintu akses kartu. Dalam sistem normal, hanya orang dengan kartu valid yang bisa masuk. Namun pada skenario authentication bypass, ada cacat pada prosedur masuk, sehingga seseorang bisa menemukan jalur tertentu untuk melewati pemeriksaan kartu tanpa otorisasi yang sah. Dalam sistem seperti cPanel & WHM, konsekuensinya bisa besar. Panel ini bukan hanya dashboard biasa. Ia mengelola akun hosting, konfigurasi domain, layanan email, database, sertifikat, hingga berbagai pengaturan administratif server. Karena itu, celah autentikasi di level ini harus dipandang sebagai risiko prioritas tinggi.

Mengapa Kerentanan Ini Penting?

Ada beberapa alasan mengapa isu ini layak menjadi perhatian utama profesional TI, administrator sistem, dan penyedia hosting.

- cPanel & WHM adalah komponen kritikal

Banyak organisasi menempatkan cPanel & WHM sebagai pusat pengelolaan layanan digital. Jika panel kontrol ini terekspos, maka efeknya dapat meluas ke banyak tenant, situs, atau akun dalam satu server. - Authentication bypass menyasar lapisan inti keamanan

Banyak kerentanan lain membutuhkan kredensial curian, salah konfigurasi, atau interaksi pengguna. Authentication bypass berbahaya karena berpotensi memangkas kebutuhan tersebut. Jika benar dapat dieksploitasi pada kondisi tertentu, penyerang bisa menghemat banyak langkah dalam kill chain. - Risiko reputasi dan kepatuhan

Untuk penyedia hosting dan perusahaan yang memproses data pelanggan, insiden akses tidak sah tidak hanya memicu downtime atau kerusakan teknis. Ada pula implikasi reputasi, kontrak layanan, dan bahkan kepatuhan regulasi, tergantung sektor industrinya. - Kerentanan pada software populer cepat menarik perhatian penyerang

Begitu advisory keamanan dipublikasikan, aktor ancaman biasanya bergerak cepat. Mereka akan membandingkan proof of concept, memindai target yang belum diperbarui, lalu mencari server yang masih menjalankan versi rentan. Itulah sebabnya jeda waktu antara publikasi dan patching sering menjadi fase paling kritis.

Baca juga: Apa itu n8n? Mengenal Platform Otomasi Masa Depan untuk Pelajar hingga Profesional

Potensi Dampak ke Organisasi

Walau detail teknis eksploitasi dapat berbeda tergantung versi dan konfigurasi, secara strategis dampaknya dapat dipetakan dalam beberapa lapisan.

Akses tidak sah ke panel administrasi

Ini adalah dampak paling langsung. Jika penyerang berhasil melewati login flow, mereka berpotensi memperoleh pijakan awal ke area yang semestinya hanya bisa diakses administrator atau pengguna sah.

Perubahan konfigurasi server dan layanan

Setelah masuk, aktor jahat dapat mencoba memodifikasi pengaturan domain, email, akun pengguna, maupun komponen pendukung lain. Dalam lingkungan shared hosting, dampaknya bisa melibatkan banyak pelanggan sekaligus.

Pengambilalihan akun dan persistensi

Panel hosting sering terhubung dengan berbagai identitas dan layanan. Penyerang mungkin tidak berhenti pada satu sesi akses, tetapi mencoba menanam persistensi, membuat akun tambahan, atau mengubah kredensial agar tetap bisa kembali masuk.

Gangguan layanan dan risiko kompromi data

Walau tidak semua eksploitasi langsung berujung pada pencurian data, akses tak sah ke panel administrasi sangat berpotensi membuka jalan ke data sensitif, file situs, database, atau mailbox, tergantung izin dan arsitektur server.

Respons Vendor dan Pentingnya Patch

Salah satu poin terpenting dari kasus ini adalah bahwa vendor telah merilis security update. Ini berarti organisasi tidak bisa lagi menempatkan risiko ini sebagai ancaman teoritis semata. Begitu patch tersedia, ekspektasi industri bergeser dari “menunggu klarifikasi” menjadi “segera remediasi”.

Dalam praktik keamanan, ketersediaan patch biasanya memicu dua hal secara bersamaan:

- Tim defender mulai menjadwalkan update darurat

- Penyerang mulai meneliti perbedaan versi sebelum dan sesudah patch untuk memahami akar kerentanannya

Karena itu, menunda pembaruan justru memperbesar jendela risiko. Untuk tim infrastruktur, langkah minimum bukan hanya memasang patch, tetapi juga memastikan update benar-benar diterapkan pada seluruh node yang relevan.

Baca juga: Apa itu OpenClaw? AI Agent Open-Source untuk Masa Depan

Langkah Mitigasi yang Perlu Dilakukan Sekarang

Bagi profesional TI dan operator hosting, berikut prioritas tindakan yang masuk akal.

1. Identifikasi seluruh instance cPanel & WHM

Langkah pertama adalah visibilitas. Pastikan Anda tahu server mana saja yang menjalankan cPanel & WHM, termasuk instance yang dikelola vendor, reseller, atau tim lain di organisasi.

2. Terapkan patch atau security update terbaru

Ini adalah tindakan paling penting. Ikuti panduan resmi vendor, lakukan update secepat mungkin, dan dokumentasikan versi sebelum serta sesudah pembaruan.

3. Audit log autentikasi dan aktivitas administratif

Periksa login yang tidak biasa, percobaan akses gagal yang mencurigakan, pola IP anomali, pembuatan akun baru, perubahan konfigurasi, dan aktivitas administratif di luar jam normal operasi.

4. Tinjau akses administratif

Pastikan hanya pihak yang benar-benar membutuhkan yang memiliki akses ke WHM atau cPanel tingkat tinggi. Kurangi akun istimewa, rotasi kredensial penting, dan perbarui kebijakan kontrol akses bila perlu.

5. Aktifkan lapisan pertahanan tambahan

Jika tersedia, terapkan pembatasan IP untuk akses admin, MFA, reverse proxy protection, WAF, atau akses melalui VPN/internal network untuk memperkecil permukaan serangan.

6. Validasi integritas sistem

Setelah patching, jangan berhenti di update. Lakukan pemeriksaan terhadap konfigurasi penting, akun pengguna, scheduled task, file sensitif, dan indikator kompromi lain untuk memastikan tidak ada akses tidak sah yang sudah lebih dulu terjadi.

7. Siapkan komunikasi insiden

Untuk penyedia hosting atau organisasi dengan pelanggan eksternal, penting menyiapkan komunikasi yang jelas. Tidak semua situasi perlu diumumkan sebagai insiden, tetapi jika ditemukan indikator kompromi, transparansi terukur akan jauh lebih baik dibanding respons yang terlambat.

Baca juga: Virtual Machine vs Container: Perbedaan, Kelebihan, dan Mana yang Terbaik?

Pelajaran yang Lebih Besar untuk Tim Infrastruktur

Kasus CVE-2026-41940 memberi pengingat penting bahwa keamanan panel administrasi harus diperlakukan sebagai bagian inti dari strategi keamanan, bukan sekadar software operasional.

Masalah umum di banyak organisasi adalah panel manajemen dianggap “alat backend”, sehingga kontrol keamanannya tidak selalu seketat aplikasi publik. Padahal, dari sudut pandang penyerang, panel admin justru target premium. Jika mereka berhasil masuk ke titik kontrol, mereka bisa menghemat waktu dan mendapatkan pengaruh yang jauh lebih besar dibanding menyerang satu situs secara langsung.

Ada tiga pelajaran besar yang bisa diambil.

- Patch management tidak boleh lambat

Organisasi perlu memiliki SLA patching khusus untuk komponen kritikal. Untuk software seperti cPanel & WHM, update keamanan seharusnya bisa diprioritaskan secara terstruktur, bukan menunggu maintenance window biasa yang terlalu lama. - Observabilitas keamanan harus matang

Banyak organisasi baru sadar ada masalah setelah layanan terganggu. Padahal, log autentikasi, event administratif, dan perubahan konfigurasi seharusnya menjadi bagian dari monitoring aktif. - Defense-in-depth tetap relevan

Patch adalah keharusan, tetapi bukan satu-satunya jawaban. Pembatasan akses, MFA, segmentasi jaringan, dan review privilege tetap penting untuk mengurangi blast radius bila satu kontrol gagal.

Apa yang Perlu Diperhatikan Setelah Update?

Setelah update diterapkan, pekerjaan belum selesai. Tim sebaiknya menjawab beberapa pertanyaan berikut:

- Apakah semua server sudah berada pada versi aman?

- Apakah ada percobaan akses anomali sebelum patch diterapkan?

- Apakah ada akun, token, atau kredensial yang perlu dirotasi?

- Apakah panel admin masih diekspos langsung ke internet tanpa pembatasan tambahan?

- Apakah prosedur respons insiden sudah cukup jelas bila ditemukan indikator kompromi?

Menjawab pertanyaan ini membantu organisasi bergerak dari mode reaktif ke mode resilien. Tujuannya bukan hanya menutup satu celah, tetapi memperkuat cara kerja keamanan secara menyeluruh.

Penutup

Kerentanan CVE-2026-41940 pada cPanel & WHM menunjukkan sekali lagi bahwa celah pada mekanisme autentikasi adalah isu yang tidak bisa dianggap ringan. Untuk profesional TI, administrator server, dan penyedia hosting, fokus utamanya sederhana namun mendesak: identifikasi paparan, pasang patch resmi, audit aktivitas, dan perkuat kontrol akses.

Di tengah tingginya ketergantungan bisnis pada panel hosting, kecepatan respons akan sangat menentukan apakah isu ini berhenti sebagai advisory teknis atau berkembang menjadi insiden nyata. Semakin cepat organisasi bertindak, semakin kecil peluang penyerang memanfaatkan celah tersebut.